W ramach realizacji etapu I

Dokonujemy przeglądu i analizy (audyt przygotowawczy) pod kątem wdrożenia RODO u klienta

- Struktury organizacyjnej klienta wraz z regulaminami organizacyjnymi,

- Procesy związane z ochroną informacji.

- Ról obecnie przypisanych wraz zakresami obowiązków,

- Dokumentacji polityk bezpieczeństwa wraz z dokumentami powiązanymi bezpośrednio,

- Wyniki analiz ryzyka związane z Systemem Zarządzania Bezpieczeństwem Informacji.

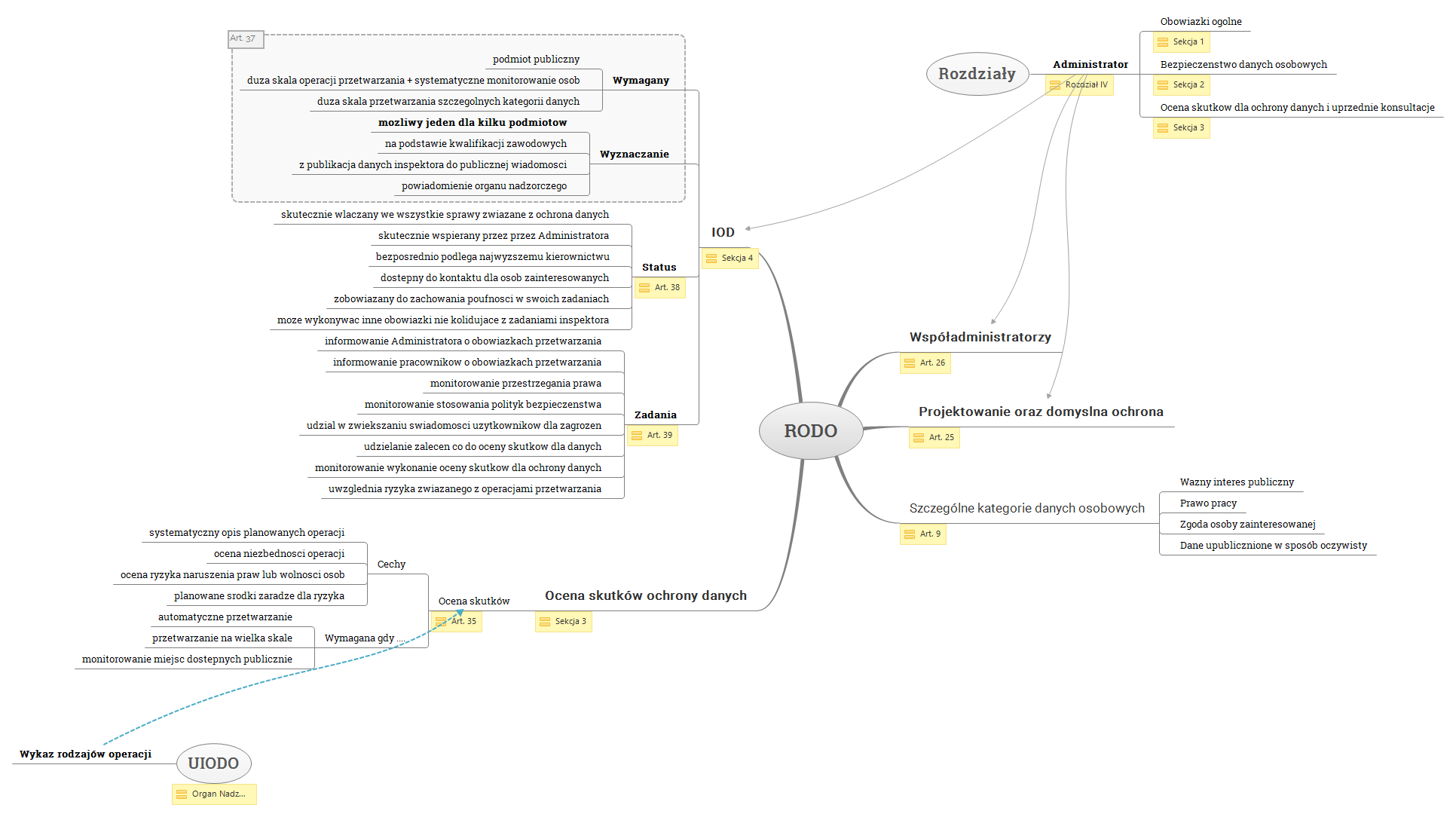

Przeprowadzamy analizy zapisów RODO pod kątem zastosowania ich w strukturze kolienta

- Badanie zgodności z ogólnymi zasadami przetwarzania danych osobowych;

- Badanie zgodności z zasadami wyrażania zgody na przetwarzania danych – w tym dzieci w przypadku usług społeczeństwa informacyjnego;

- Badanie zgodności z wymaganiami dla przetwarzania szczególnych kategorii danych osobowych;

- Badanie zgodności z wymaganiami dla przejrzystego informowania i komunikacji oraz zgodności z trybem wykonywania praw przez osoby, których dane dotyczą;

- Badanie zgodności z wymaganiami dla prawa dla sprostowania, ograniczenia przetwarzania i usuwania danych – w tym prawa do „bycia zapomnianym”;

- Badanie zgodności z wymaganiami dla powiadamiania o sprostowaniu lub usunięciu danych lub o ograniczeniu przetwarzania;

- Badanie zgodności z wymaganiami dotyczącymi przenoszenia danych;

- Badanie zgodności z wymaganiami dotyczącymi prawa do sprzeciwu;

- Badanie zgodności z obowiązkami Administratora danych i podmiotu przetwarzającego;

- Badanie zgodności z wymaganiami dla rejestrowania czynności przetwarzania;

- Badanie zgodności z wymaganiami dla bezpieczeństwa przetwarzania;

- Badanie zgodności z zasadami oceny skutków dla ochrony danych;

- Badanie zgodności z zadaniami Inspektora Ochrony Danych oraz zasadami jego powoływania.

Opracowujemy raport podsumowujący uzyskane wyniki etapu

Opracowujemy wytyczne do jak najszybszego wprowadzenia u klienta obowiązków informacyjnych wynikających z rozporządzenia RODO

Opracowujemy wytyczne do przygotowania regulacji wewnętrznych wprowadzających nowe role i zadania wynikające z rozporządzenia RODO

W ramach realizacji etapu II

Open Audit przygotuje kompletną dokumentacę niezbędną do wdrożenia RODO w organizacji klienta lub dokona aktualizacji obowiązującej dokumentacji klienta, w szczególności:

- Wskazanie w dokumentacji podstawy prawnej na podstawie której Zamawiający przetwarza dane osobowe,

- Udokumentowanie zasad udostępniania danych,

- Udokumentowanie zasad raportowania incydentów związanych z naruszeniem ochrony danych,

- Zaplanowanie odpowiednich ról w organizacji,

- Zaplanowanie realizacji obowiązku prowadzenia rejestrów czynności przetwarzania danych osobowych,

- Zaplanowanie „czynności przetwarzania,

- Prowadzenie zmian w politykach, procedurach, standardach, wytycznych – spełniając wymagania rozporządzenia RODO,

- Przygotowanie wytycznych dla zabezpieczeń danych w systemach teleinformatycznych. Źródłem praktycznej i sprawdzonej wiedzy w zakresie budowy i zarządzania środkami bezpieczeństwa mogą być też krajowe, europejskie lub międzynarodowe normy – w tym normy ISO,

- Wsparcie w przygotowaniu odpowiednich dokumentów wewnętrznych wprowadzających wewnętrzne regulacje ochrony danych (decyzje zarządu, zarządzenia itp.)

W tym etapie nie aktualizujemy dokumentacji bezpieczeństwa systemów teleinformatycznych klienta chyba, że klient wyraźnie zamówi taką usługę.

W ramach realizacji etapu III

Open Audit dostosuje wytworzone dokumenty do wytycznych GIODO opublikowanych w postaci kodeksów postępowania. Przewidziany czas publikacji kodeksów został zaplanowany po 25 maja 2018 r.

W ramach realizacji etapu IV

Open Audit przeprowadzi 1-dno dniowy warsztat w siedzibie klienta dla osób odpowiedzialnych za bezpośredni nadzór nad bezpieczeństwem danych

Co zapewniamy?

- Dowód na posiadanie aktualnych norm PN-ISO/IEC 27001 oraz PN-ISO/IEC 27002, które definiują wymagania, dobre praktyki i wytyczne do budowania systemów zarządzania bezpieczeństwem informacji.

- W procesie analizy uwzględniamy wymagania wskazane w normie PN-EN ISO 19011:2012, t. j. dotyczące:

- kompetencji osoby analizującej obecny stan systemu ochrony danych;

- dowodów spełnienia (lub nie) wymagań pod kątem zgodności;

- kryteriów;

- obowiązków zespołu.

- Audytor wiodący lub kierownik zespołu posiada certyfikat potwierdzający zdanie egzaminu audytorskiego krajowego lub międzynarodowego znajdujący się w Załączniku „wykaz certyfikatów uprawniających do przeprowadzenia kontroli w rozumieniu art. 25 ustawy z dnia 17 lutego 2005r. o informatyzacji działalności podmiotów realizujących zadania publiczne” do rozporządzenia Ministra Spraw Wewnętrznych i Administracji z dnia 10 września 2010r, „w sprawie wykazu certyfikatów uprawniających do prowadzenia kontroli projektów informatycznych i systemów teleinformatycznych”.

- Kwalifikacje pozostałych członków zespołu są potwierdzone odpowiednimi szkoleniami, kursami, certyfikatami lub odpowiednim doświadczeniem (minimum 1 rok doświadczenia) w zależności od posiadanej roli w procesie audytu.

- Materiały opracowujemy w j. polskim oraz/lub j. angielskim i są dostarczone klientowi zarówno w formie papierowej jak i edytowalnej elektronicznej w formatach DOCX i ODT.

- Czynności operacyjne (audytowe) są przeprowadzone w siedzibie klienta.